Ano ang Bypass?

Ang Kagamitan sa Seguridad ng Network ay karaniwang ginagamit sa pagitan ng dalawa o higit pang mga network, tulad ng sa pagitan ng panloob na network at panlabas na network. Ang Kagamitan sa Seguridad ng Network ay ginagamit sa pamamagitan ng pagsusuri ng packet ng network upang matukoy kung mayroong banta, pagkatapos maproseso ayon sa ilang mga patakaran sa pagruruta upang ipadala ang packet at lumabas, at kung ang kagamitan sa seguridad ng network ay hindi gumana, halimbawa, pagkatapos ng pagkawala ng kuryente o pag-crash, ang mga segment ng network na konektado sa device ay nadidiskonekta sa isa't isa. Sa kasong ito, kung ang bawat network ay kailangang konektado sa isa't isa, dapat lumitaw ang Bypass.

Ang tungkuling Bypass, gaya ng ipinahihiwatig ng pangalan, ay nagbibigay-daan sa dalawang network na pisikal na kumonekta nang hindi dumadaan sa sistema ng network security device sa pamamagitan ng isang partikular na triggering state (pagkawala ng kuryente o pag-crash). Samakatuwid, kapag nabigo ang network security device, ang network na konektado sa Bypass device ay maaaring makipag-ugnayan sa isa't isa. Siyempre, ang network device ay hindi nagpoproseso ng mga packet sa network.

Paano i-uuri ang Bypass Application Mode?

Ang bypass ay nahahati sa mga control o trigger mode, na ang mga sumusunod

1. Pinapagana ng power supply. Sa mode na ito, pinapagana ang function na Bypass kapag naka-off ang device. Kung naka-on ang device, agad na hindi papaganahin ang function na Bypass.

2. Kinokontrol ng GPIO. Pagkatapos mag-log in sa OS, maaari mong gamitin ang GPIO upang patakbuhin ang mga partikular na port para makontrol ang Bypass switch.

3. Kontrolin ng Watchdog. Ito ay isang extension ng mode 2. Maaari mong gamitin ang Watchdog upang kontrolin ang pagpapagana at pag-disable ng programang GPIO Bypass upang makontrol ang katayuan ng Bypass. Sa ganitong paraan, kung mag-crash ang platform, maaaring buksan ng Watchdog ang Bypass.

Sa mga praktikal na aplikasyon, ang tatlong estadong ito ay kadalasang umiiral nang sabay-sabay, lalo na ang dalawang mode 1 at 2. Ang pangkalahatang paraan ng aplikasyon ay: kapag naka-off ang device, pinagana ang Bypass. Pagkatapos paganahin ang device, pinagana ng BIOS ang Bypass. Matapos sakupin ng BIOS ang device, pinagana pa rin ang Bypass. I-off ang Bypass upang gumana ang application. Sa buong proseso ng pagsisimula, halos walang napuputol na network.

Ano ang Prinsipyo ng Implementasyon ng Bypass?

1. Antas ng Hardware

Sa antas ng hardware, ang mga relay ay pangunahing ginagamit upang makamit ang Bypass. Ang mga relay na ito ay konektado sa mga signal cable ng dalawang Bypass network port. Ang sumusunod na pigura ay nagpapakita ng paraan ng paggana ng relay gamit ang isang signal cable.

Kunin nating halimbawa ang power trigger. Sa kaso ng pagkawala ng kuryente, ang switch sa relay ay lilipat sa estado na 1, ibig sabihin, ang Rx sa RJ45 interface ng LAN1 ay direktang kokonekta sa RJ45 Tx ng LAN2, at kapag naka-on ang device, ang switch ay kokonekta sa 2. Sa ganitong paraan, kung kinakailangan ang komunikasyon sa network sa pagitan ng LAN1 at LAN2, kailangan mong gawin iyon sa pamamagitan ng isang application sa device.

2. Antas ng Software

Sa klasipikasyon ng Bypass, binanggit ang GPIO at Watchdog upang kontrolin at i-trigger ang Bypass. Sa katunayan, ang dalawang paraang ito ang nagpapatakbo sa GPIO, at pagkatapos ay kinokontrol ng GPIO ang relay sa hardware upang gawin ang kaukulang pagtalon. Partikular, kung ang kaukulang GPIO ay nakatakda sa mataas na antas, ang relay ay lilipat sa posisyon 1 nang naaayon, samantalang kung ang GPIO cup ay nakatakda sa mababang antas, ang relay ay lilipat sa posisyon 2 nang naaayon.

Para sa Watchdog Bypass, ito ay talagang idinagdag na Watchdog control Bypass batay sa kontrol ng GPIO sa itaas. Pagkatapos magkabisa ang watchdog, itatakda ang aksyon na bypass sa BIOS. Ia-activate ng system ang function ng watchdog. Pagkatapos magkabisa ang watchdog, ang kaukulang network port bypass ay pinagana at ang device ay papasok sa estado ng bypass. Sa katunayan, ang Bypass ay kinokontrol din ng GPIO, ngunit sa kasong ito, ang pagsulat ng mababang antas sa GPIO ay isinasagawa ng Watchdog, at hindi kinakailangan ng karagdagang programming upang isulat ang GPIO.

Ang hardware Bypass function ay isang mandatoryong function ng mga produkto ng seguridad ng network. Kapag ang device ay naka-off o nag-crash, ang mga internal at external port ay pisikal na nakakonekta upang bumuo ng isang network cable. Sa ganitong paraan, ang trapiko ng data ay maaaring direktang dumaan sa device nang hindi naaapektuhan ng kasalukuyang status ng device.

Aplikasyon para sa Mataas na Availability (HA):

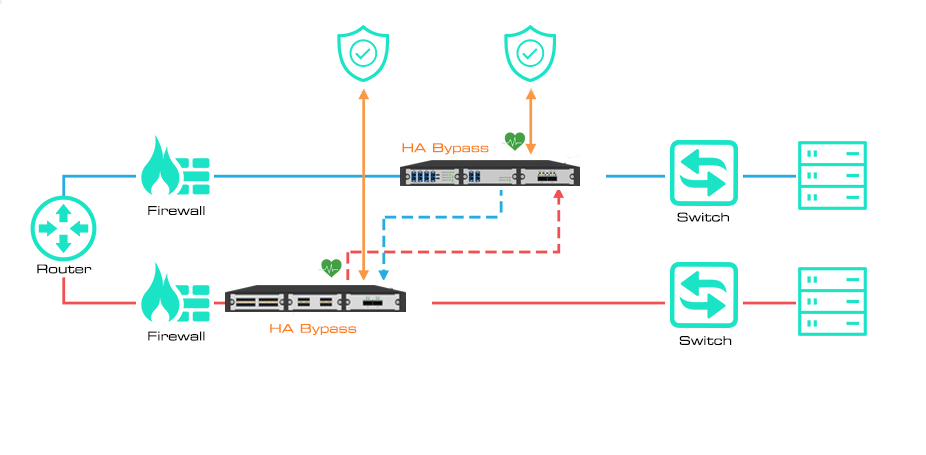

Nagbibigay ang Mylinking™ ng dalawang high availability (HA) na solusyon, ang Active/Standby at Active/Active. Ang Active Standby (o active/passive) na pag-deploy sa mga auxiliary tool upang magbigay ng failover mula sa primary patungo sa mga backup device. At ang Active/Active na pag-deploy sa mga redundant link upang magbigay ng failover kapag may anumang Active device na nabigo.

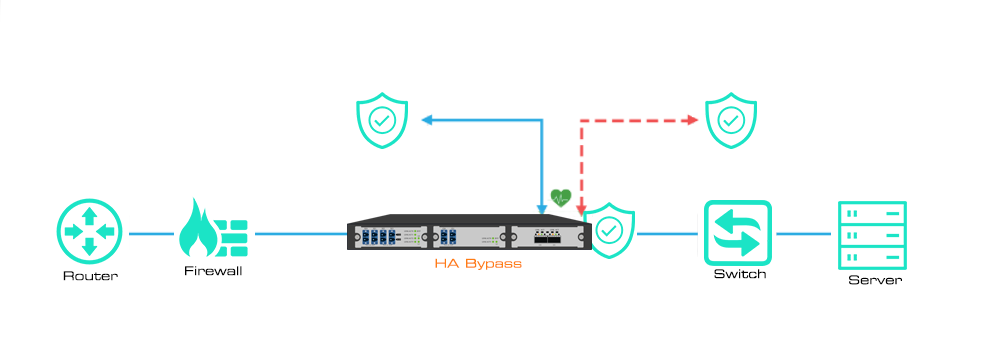

Sinusuportahan ng Mylinking™ Bypass TAP ang dalawang redundant inline tools, na maaaring i-deploy sa Active/Standby solution. Ang isa ay nagsisilbing primary o "Active" device. Ang Standby o "Passive" device ay tumatanggap pa rin ng real-time na trapiko sa pamamagitan ng Bypass series ngunit hindi itinuturing na isang inline device. Nagbibigay ito ng "Hot Standby" redundancy. Kung ang active device ay mabigo at ang Bypass TAP ay tumigil sa pagtanggap ng mga heartbeat, ang standby device ay awtomatikong magsisilbing primary device at agad na mag-o-online.

Ano ang mga Benepisyo na makukuha mo gamit ang aming Bypass?

1-Maglaan ng trapiko bago at pagkatapos ng inline tool (tulad ng WAF, NGFW, o IPS) papunta sa out-of-band tool

2-Ang sabay-sabay na pamamahala ng maraming inline na tool ay nagpapadali sa security stack at binabawasan ang pagiging kumplikado ng network

3-Nagbibigay ng pagsala, pagsasama-sama, at pagbabalanse ng karga para sa mga inline na link

4-Bawasan ang panganib ng hindi planadong downtime

5-Pagkabigo, mataas na kakayahang magamit [HA]

Oras ng pag-post: Disyembre 23, 2021