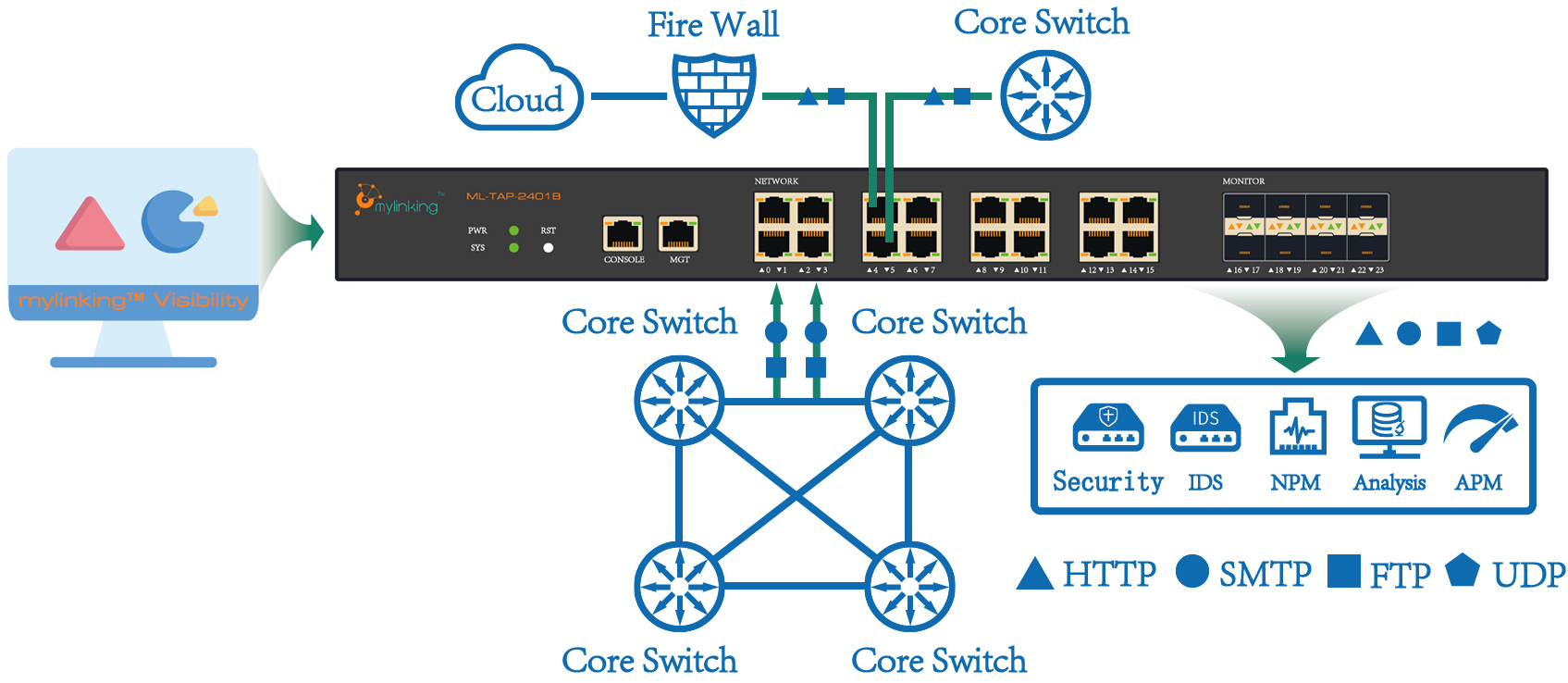

AngBroker ng Pakete ng Network(NPB), na kinabibilangan ng karaniwang ginagamit na 1G NPB, 10G NPB, 25G NPB, 40G NPB, 100G NPB, 400G NPB, atPort ng Pag-access sa Pagsubok sa Network (TAP), ay isang hardware device na direktang isinasaksak sa network cable at nagpapadala ng isang piraso ng komunikasyon sa network sa iba pang mga device.

Karaniwang ginagamit ang mga Network Packet Broker sa mga network intrusion detection system (IDS), network detector, at profiler. Port mirroring session. Sa shunting mode, ang minomonitor na UTP link (unmasked link) ay hinahati sa dalawang bahagi ng isang TAP shunting device. Ang shunted data ay nakakonekta sa collection interface upang mangolekta ng data para sa Internet information security monitoring system.

Ano ang ginagawa ng Network Packet Broker (NPB) para sa iyo?

Mga Pangunahing Tampok:

1. Malaya

Ito ay isang independiyenteng piraso ng hardware at hindi nakakaapekto sa pagkarga ng mga umiiral na device sa network, na may malaking bentahe kumpara sa port mirroring.

Ito ay isang in-line device, na nangangahulugang kailangan itong ikonekta sa isang network. Gayunpaman, mayroon din itong disbentaha na magdudulot ng point of failure, at dahil ito ay isang online device, ang kasalukuyang network ay kailangang maputol sa oras ng pag-deploy, depende sa kung saan ito naka-deploy.

2. Transparent

Ang "transparent" ay nangangahulugang ang pointer patungo sa kasalukuyang network. Pagkatapos ma-access ang network shunt, wala itong epekto sa lahat ng device sa kasalukuyang network, at ganap itong transparent sa kanila. Siyempre, kasama rin dito ang trapikong ipinapadala ng network shunt papunta sa monitoring device, na transparent din sa network.

Prinsipyo ng Paggawa:

Ang shunting ng trapiko (distribusyon) batay sa input data, pagkopya, pagtitipon, pagsala, pagbabago ng 10G POS data sa pamamagitan ng protocol conversion sa sampu-sampung megabytes na LAN data, ayon sa partikular na algorithm para sa load balancing output, ang output nang sabay-sabay upang matiyak na ang lahat ng mga packet ng parehong session, o ang parehong IP output ng lahat ng mga packet mula sa parehong user interface.

Mga Tampok na Pang-functional:

1. Pagbabago ng protokol

Ang mga pangunahing interface ng komunikasyon ng datos sa Internet na ginagamit ng mga ISP ay kinabibilangan ng 40G POS, 10G POS/WAN/LAN, 2.5G POS, at GE, habang ang mga interface ng pagtanggap ng datos na ginagamit ng mga application server ay ang mga interface ng GE at 10GE LAN. Samakatuwid, ang conversion ng protocol na karaniwang binabanggit sa mga interface ng komunikasyon sa Internet ay pangunahing tumutukoy sa conversion sa pagitan ng 40G POS, 10G POS, at 2.5G POS patungo sa 10GE LAN o GE, at ang bidirectional cotransfer sa pagitan ng 10GE WAN at 10GE LAN at GE.

2. Pangangalap at pamamahagi ng datos.

Karamihan sa mga aplikasyon sa pangongolekta ng datos ay karaniwang kinukuha ang trapikong mahalaga sa kanila at itinatapon ang trapikong hindi nila mahalaga. Ang trapiko ng datos ng isang partikular na IP address, protocol, at port ay kinukuha sa pamamagitan ng five-tuple (source IP address, destination IP address, source port, destination port, at protocol) convergence. Kapag nag-output, ang parehong source, parehong lokasyon at load balance output ay tinitiyak ayon sa partikular na HASH algorithm.

3. Pagsala ng feature code

Para sa pangongolekta ng trapiko ng P2P, ang sistema ng aplikasyon ay maaari lamang tumuon sa ilang partikular na trapiko, tulad ng streaming media na PPStream, BT, Thunderbolt, at mga karaniwang keyword sa HTTP tulad ng GET at POST, atbp. Maaaring gamitin ang paraan ng pagtutugma ng feature code para sa pagkuha at pag-uugnay. Sinusuportahan ng diverter ang fixed-position feature code filtering at floating feature code filtering. Ang floating feature code ay isang offset na tinukoy batay sa isang fixed location feature code. Ito ay angkop para sa mga application na tumutukoy sa feature code na ifi-filter, ngunit hindi tumutukoy sa partikular na lokasyon ng feature code.

4. Pamamahala ng sesyon

Kinikilala ang trapiko ng sesyon at nababaluktot na kino-configure ang halaga ng pagpapasa ng sesyon na N (N=1 hanggang 1024). Ibig sabihin, ang unang N packet ng bawat sesyon ay kinukuha at ipinapasa sa back-end application analysis system, at ang mga packet pagkatapos ng N ay itinatapon, na nakakatipid ng resource overhead para sa downstream application analysis platform. Sa pangkalahatan, kapag ginamit mo ang IDS upang subaybayan ang mga kaganapan, hindi mo kailangang iproseso ang lahat ng packet ng buong sesyon; sa halip, kailangan mo lang kunin ang unang N packet ng bawat sesyon upang makumpleto ang pagsusuri at pagsubaybay sa kaganapan.

5. Pag-mirror at pagkopya ng datos

Kayang isagawa ng splitter ang pag-mirror at pagkopya ng data sa output interface, na nagsisiguro ng access sa data ng maraming application system.

6. Pagkuha at pagpapasa ng datos ng 3G network

Ang pangongolekta at pamamahagi ng datos sa mga 3G network ay naiiba sa mga tradisyunal na paraan ng pagsusuri ng network. Ang mga packet sa mga 3G network ay ipinapadala sa pamamagitan ng mga backbone link sa pamamagitan ng maraming patong ng encapsulation. Ang haba ng packet at format ng encapsulation ay naiiba sa mga packet sa mga karaniwang network. Ang splitter ay maaaring tumpak na matukoy at maproseso ang mga tunnel protocol tulad ng mga GTP at GRE packet, multilayer MPLS packet, at mga VLAN packet. Maaari nitong kunin ang mga IUPS signaling packet, GTP signaling packet, at Radius packet sa mga tinukoy na port batay sa mga katangian ng packet. Bukod pa rito, maaari nitong hatiin ang mga packet ayon sa panloob na IP address. Suporta para sa oversized packages (MTU> 1522 Byte) processing, kayang perpektong maisakatuparan ang pangongolekta ng datos ng 3G network at aplikasyon ng shunt.

Mga Kinakailangan sa Tampok:

- Sinusuportahan ang pamamahagi ng trapiko sa pamamagitan ng protocol ng aplikasyon na L2-L7.

- Sinusuportahan ang 5-tuple filtering ayon sa eksaktong source IP address, destination IP address, source port, destination port, at protocol at may mask.

- Sinusuportahan ang output load balancing at output homology at homology.

- Sinusuportahan ang pagsala at pagpapasa sa pamamagitan ng mga string ng karakter.

- Sinusuportahan ang pamamahala ng sesyon. Ipasa ang unang N packet ng bawat sesyon. Maaaring tukuyin ang halaga ng N.

- Sinusuportahan para sa maraming user. Ang mga data packet na tumutugma sa parehong rule ay maaaring ibigay sa isang third party nang sabay-sabay, o ang data sa output interface ay maaaring i-mirror at kopyahin, na tinitiyak ang access sa data ng maraming application system.

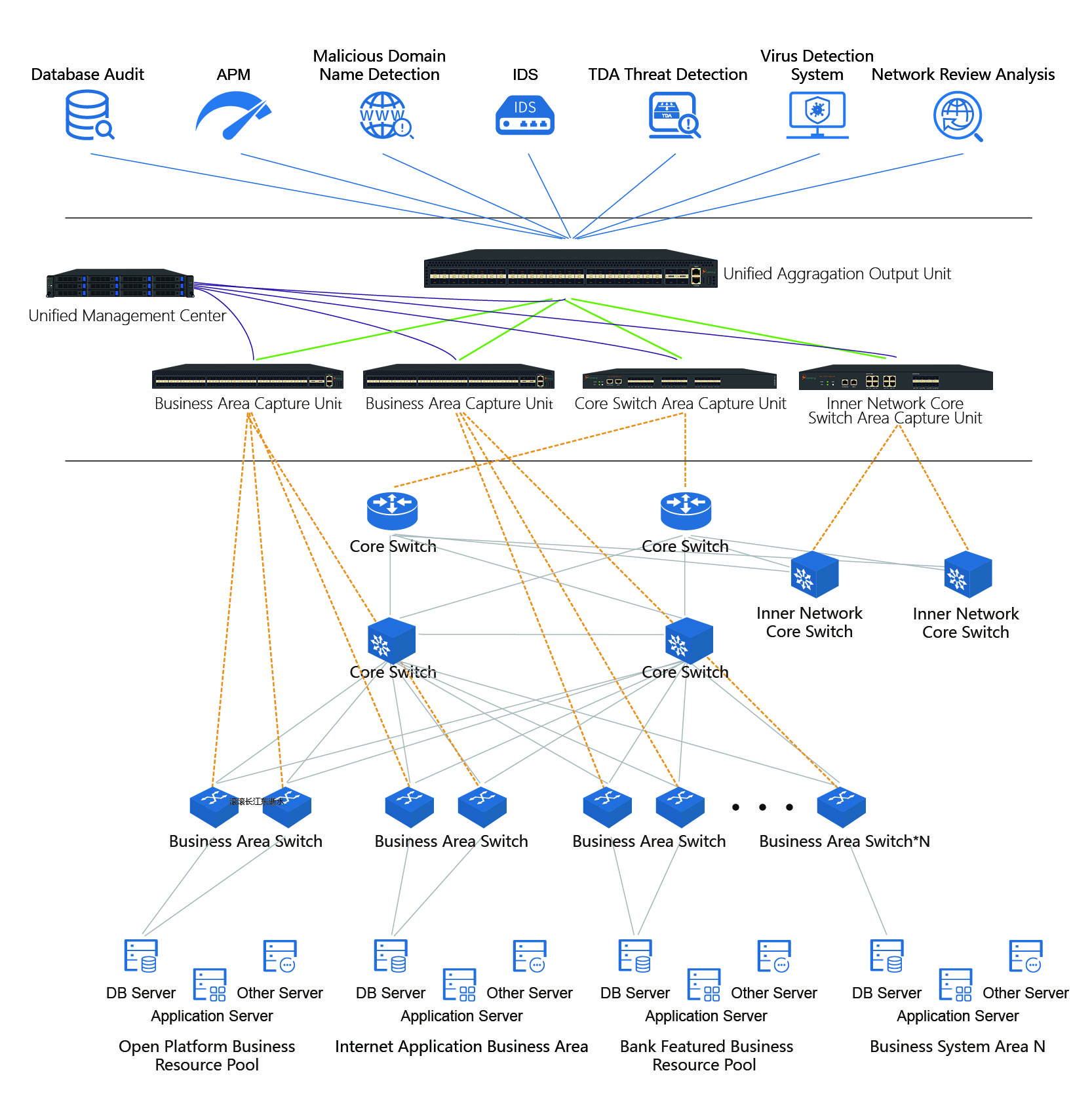

Solusyon sa Industriya ng Pananalapi Solusyon sa Kalamangan

Kasabay ng mabilis na pag-unlad ng pandaigdigang teknolohiya ng impormasyon at pagpapalalim ng informatisasyon, unti-unting lumawak ang saklaw ng network ng mga negosyo, at ang pagdepende ng iba't ibang industriya sa sistema ng impormasyon ay lalong tumataas. Kasabay nito, lumalaki rin ang mga panloob at panlabas na pag-atake, mga iregularidad, at mga banta sa seguridad ng impormasyon sa network ng mga negosyo. Dahil sa malaking dami ng proteksyon ng network, ang mga sistema ng pagsubaybay sa negosyo ng aplikasyon ay magkakasunod na ipinapatupad, lahat ng uri ng pagsubaybay sa negosyo, at mga kagamitan sa proteksyon ng kaligtasan na inilalagay sa buong network, magkakaroon ng pag-aaksaya ng mga mapagkukunan ng impormasyon, blind spot ng monitor, paulit-ulit na pagsubaybay, topolohiya ng network at mga problema sa hindi maayos na pagkuha ng target na data, na humahantong sa mababang kahusayan sa pagtatrabaho ng kagamitan sa monitor, mataas na pamumuhunan, mababang kita, mga problema sa huli na pagpapanatili at pamamahala, at mahirap kontrolin ang mga mapagkukunan ng data.

Oras ng pag-post: Set-08-2022