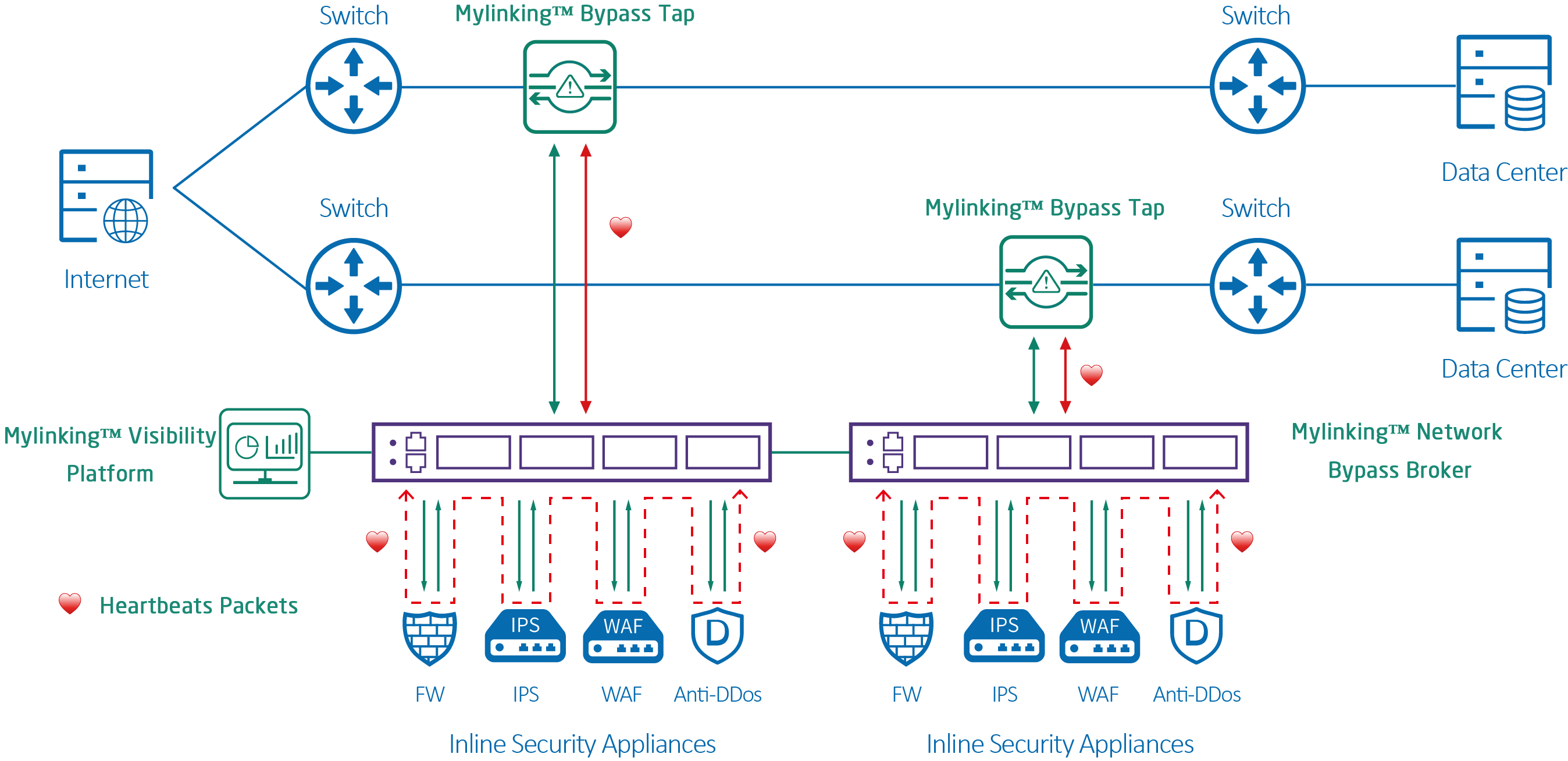

Ang Mylinking™ Network Bypass TAPs na may heartbeat technology ay nagbibigay ng real-time na seguridad sa network nang hindi isinasakripisyo ang pagiging maaasahan o availability ng network. Ang Mylinking™ Network Bypass TAPs na may 10/40/100G Bypass module ay nagbibigay ng high-speed performance na kailangan upang ikonekta ang mga security tool at protektahan ang trapiko sa network nang real-time nang walang packet loss.

Una, ano ang Bypass?

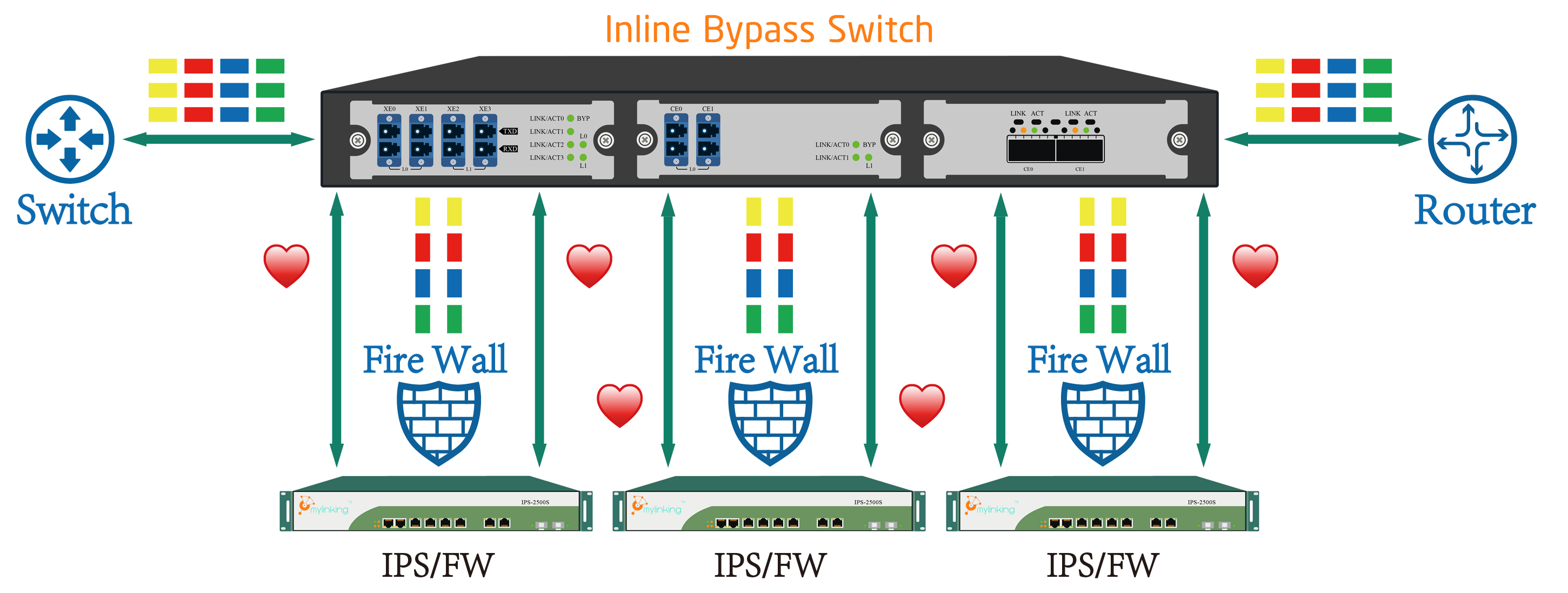

Sa pangkalahatan, ang isang network security device ay ginagamit sa pagitan ng dalawa o higit pang mga network, tulad ng isang Intranet at isang panlabas na network. Sinusuri ng application program sa network security device ang mga network packet upang matukoy kung mayroong mga banta, at pagkatapos ay ipinapasa ang mga packet ayon sa ilang mga patakaran sa pagruruta. Kung ang network security device ay may sira, Halimbawa, pagkatapos ng pagkawala ng kuryente o pag-crash, ang mga segment ng network na konektado sa device ay mawawalan ng ugnayan sa isa't isa. Sa oras na ito, kung ang bawat network ay kailangang konektado sa isa't isa, dapat itong i-Bypass forward.

Ang Bypas, gaya ng ipinahihiwatig ng pangalan, ay isang bypassed function, na nangangahulugang ang dalawang network ay maaaring pisikal na direktang iruta sa pamamagitan ng sistema ng network security device sa pamamagitan ng isang partikular na trigger state (pagkapalya ng kuryente o pag-shutdown). Matapos paganahin ang Bypass, kapag nabigo ang network security device, ang network na konektado sa bypass device ay maaaring makipag-ugnayan sa isa't isa. Sa kasong ito, ang bypass device ay hindi nagpoproseso ng mga packet sa network.

Pangalawa, ang klasipikasyon ng Bypass ay inilalapat sa mga sumusunod na paraan:

Ang bypass ay nahahati sa mga sumusunod na mode: control mode o trigger mode

1. Pinapagana ng power supply. Sa mode na ito, pinapagana ang function na Bypass kapag hindi naka-on ang device. Kapag naka-on ang device, agad na pinapatay ang Bypass.

2. Kinokontrol ng GPIO. Pagkatapos mag-log in sa OS, maaari mong gamitin ang GPIO upang patakbuhin ang mga partikular na port para makontrol ang Bypass switch.

3, sa pamamagitan ng kontrol ng Watchdog. Ito ay isang extension ng Paraan 2. Maaari mong gamitin ang Watchdog upang kontrolin ang pag-enable at pag-disable ng programang GPIO Bypass, upang makontrol ang katayuan ng Bypass. Sa ganitong paraan, maaaring buksan ng Watchdog ang Bypass kung sakaling mag-crash ang platform.

Sa mga praktikal na aplikasyon, ang tatlong estadong ito ay kadalasang umiiral nang sabay-sabay, lalo na ang dalawang paraan 1 at 2. Ang pangkalahatang paraan ng aplikasyon ay: Kapag naka-off ang device, naka-on ang Bypass. Pagkatapos na naka-on ang device, maaaring patakbuhin ng BIOS ang Bypass. Matapos sakupin ng BIOS ang device, naka-on pa rin ang Bypass. Pinapatay ang Bypass upang gumana ang application. Sa buong proseso ng pagsisimula, halos walang napuputol na network.

Panghuli, Pagsusuri sa prinsipyo ng pagpapatupad ng Bypass

1. Antas ng hardware

Sa antas ng hardware, ang relay ay pangunahing ginagamit upang maisakatuparan ang Bypass. Ang mga relay na ito ay pangunahing nakakonekta sa mga signal cable ng bawat network port sa Bypass network port. Ang sumusunod na pigura ay gumagamit ng isang signal cable upang ilarawan ang paraan ng paggana ng relay.

Kunin nating halimbawa ang power trigger. Sa kaso ng pagkawala ng kuryente, ang switch sa relay ay lilipat sa 1, ibig sabihin, ang Rx sa RJ45 port ng LAN1 ay direktang nakikipag-ugnayan sa RJ45 Tx ng LAN2. Kapag naka-on ang device, ang switch ay kokonekta sa 2. Kailangan mong gawin iyon sa pamamagitan ng isang app sa device na ito.

2. Antas ng software

Sa klasipikasyon ng Bypass, tinalakay ang GPIO at Watchdog upang kontrolin at i-trigger ang Bypass. Sa katunayan, ang parehong mga pamamaraang ito ang nagpapatakbo ng GPIO, at pagkatapos ay kinokontrol ng GPIO ang relay sa hardware upang gawin ang kaukulang pagtalon. Partikular, kung ang kaukulang GPIO ay nakatakda sa mataas, ang relay ay lilipat sa posisyon 1. Sa kabaligtaran, kung ang GPIO cup ay nakatakda sa mababa, ang relay ay lilipat sa posisyon 2.

Para sa Watchdog Bypass, sa katunayan, batay sa nabanggit na kontrol ng GPIO, idagdag ang Watchdog control Bypass. Pagkatapos magkabisa ang watchdog, itakda ang aksyon na bypass sa BIOS. Ie-enable ng system ang function ng Watchdog. Pagkatapos magkabisa ang Watchdog, ie-enable ang kaukulang network port na Bypass, na gagawing nasa Bypass state ang device. Sa katunayan, ang Bypass ay kinokontrol din ng GPIO. Sa kasong ito, ang low-level na pagsulat sa GPIO ay isinasagawa ng Watchdog, at hindi na kailangan ng karagdagang programming para isulat ang GPIO.

Ang hardware Bypass function ay isang kinakailangang function ng mga produkto ng seguridad sa network. Kapag ang device ay naka-off o naputol, ang mga internal at external port ay maaaring pisikal na konektado sa isa't isa upang bumuo ng isang network cable. Sa ganitong paraan, ang data traffic ng mga user ay maaaring dumaan sa device nang hindi naaapektuhan ng kasalukuyang status ng device.

Oras ng pag-post: Pebrero 06, 2023