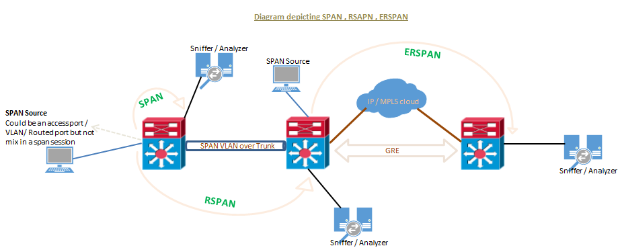

Ang SPAN, RSPAN, at ERSPAN ay mga pamamaraang ginagamit sa networking upang makuha at masubaybayan ang trapiko para sa pagsusuri. Narito ang isang maikling pangkalahatang-ideya ng bawat isa:

SPAN (Switched Port Analyzer)

Layunin: Ginagamit upang i-mirror ang trapiko mula sa mga partikular na port o VLAN sa isang switch patungo sa ibang port para sa pagsubaybay.

Gamit: Mainam para sa lokal na pagsusuri ng trapiko sa iisang switch. Ang trapiko ay inire-mirror sa isang itinalagang port kung saan maaaring makuha ito ng isang network analyzer.

RSPAN (Remote SPAN)

Layunin: Pinapalawak ang mga kakayahan ng SPAN sa maraming switch sa isang network.

Gamit: Nagbibigay-daan sa pagsubaybay sa trapiko mula sa isang switch patungo sa isa pa sa pamamagitan ng isang trunk link. Kapaki-pakinabang para sa mga sitwasyon kung saan ang monitoring device ay matatagpuan sa ibang switch.

ERSPAN (Naka-encapsulate na Malayuang SPAN)

Layunin: Pinagsasama ang RSPAN sa GRE (Generic Routing Encapsulation) upang isama ang nakasalaming trapiko.

Gamit: Nagbibigay-daan sa pagsubaybay sa trapiko sa mga naka-ruta na network. Ito ay kapaki-pakinabang sa mga kumplikadong arkitektura ng network kung saan kailangang makuha ang trapiko sa iba't ibang segment.

Ang Switch port Analyzer (SPAN) ay isang mahusay at mataas na performance na sistema ng pagsubaybay sa trapiko. Dinidirekta o sinasalamin nito ang trapiko mula sa isang source port o VLAN patungo sa isang destination port. Minsan itong tinutukoy bilang session monitoring. Ginagamit ang SPAN para sa pag-troubleshoot ng mga isyu sa koneksyon at pagkalkula ng paggamit at pagganap ng network, bukod sa marami pang iba. Mayroong tatlong uri ng SPAN na sinusuportahan sa mga produkto ng Cisco …

a. SPAN o lokal na SPAN.

b. Malayuang SPAN (RSPAN).

c. Naka-encapsulate na remote SPAN (ERSPAN).

Para malaman: "Mylinking™ Network Packet Broker na may mga Tampok na SPAN, RSPAN at ERSPAN"

Ang SPAN / traffic mirroring / port mirroring ay ginagamit para sa maraming layunin, sa ibaba ay kasama ang ilan.

- Pagpapatupad ng IDS/IPS sa promiscuous mode.

- Mga solusyon sa pagre-record ng tawag sa VOIP.

- Mga dahilan para masubaybayan at masuri ang trapiko dahil sa pagsunod sa seguridad.

- Pag-troubleshoot ng mga isyu sa koneksyon, pagsubaybay sa trapiko.

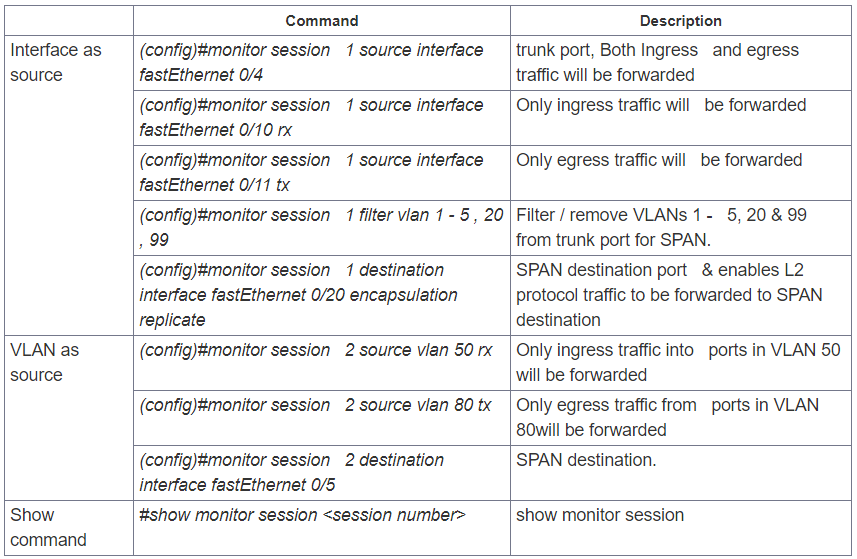

Anuman ang uri ng SPAN na tumatakbo, ang SPAN source ay maaaring anumang uri ng port hal. isang routed port, physical switch port, access port, trunk, VLAN (lahat ng aktibong port ay minomonitor ng switch), isang EtherChannel (alinman sa isang port o buong port-channel interface) atbp. Tandaan na ang isang port na na-configure para sa SPAN destination ay HINDI MAAARING maging bahagi ng isang SPAN source VLAN.

Sinusuportahan ng mga sesyon ng SPAN ang pagsubaybay sa trapikong papasok (ingress SPAN), trapikong palabas (egress SPAN), o trapikong dumadaloy sa magkabilang direksyon.

- Kinokopya ng Ingress SPAN (RX) ang trapikong natatanggap ng mga source port at VLAN patungo sa destination port. Kinokopya ng SPAN ang trapiko bago ang anumang pagbabago (halimbawa, bago ang anumang VACL o ACL filter, QoS o ingress o egress policing).

- Kinokopya ng Egress SPAN (TX) ang trapikong ipinapadala mula sa mga source port at VLAN patungo sa destination port. Lahat ng kaugnay na pagsala o pagbabago sa pamamagitan ng VACL o ACL filter, QoS o mga aksyon sa ingress o egress policing ay ginagawa bago ipasa ng switch ang trapiko patungo sa destination port ng SPAN.

- Kapag ginamit ang keyword na "both", kinokopya ng SPAN ang trapiko sa network na natanggap at ipinapadala ng mga source port at VLAN papunta sa destination port.

- Karaniwang binabalewala ng SPAN/RSPAN ang mga frame ng CDP, STP BPDU, VTP, DTP at PAgP. Gayunpaman, maaaring ipasa ang mga uri ng trapikong ito kung naka-configure ang utos na encapsulation replicate.

SPAN o Lokal na SPAN

Sinasalamin ng SPAN ang trapiko mula sa isa o higit pang interface sa switch patungo sa isa o higit pang interface sa iisang switch; kaya naman ang SPAN ay kadalasang tinutukoy bilang LOCAL SPAN.

Mga alituntunin o paghihigpit sa lokal na SPAN:

- Maaaring i-configure ang parehong Layer 2 switched ports at Layer 3 ports bilang source o destination ports.

- Ang pinagmulan ay maaaring isa o higit pang mga port o isang VLAN, ngunit hindi ang halo ng mga ito.

- Ang mga trunk port ay mga valid na source port na hinaluan ng mga non-trunk source port.

- Hanggang 64 na SPAN destination port ang maaaring i-configure sa isang switch.

- Kapag kino-configure natin ang isang destination port, ang orihinal nitong configuration ay napapatungan. Kung aalisin ang SPAN configuration, ang orihinal na configuration sa port na iyon ay maibabalik.

- Kapag nag-configure ng destination port, ang port ay aalisin mula sa anumang EtherChannel bundle kung ito ay bahagi ng isa. Kung ito ay isang routed port, ang SPAN destination configuration ay mag-o-override sa routed port configuration.

- Hindi sinusuportahan ng mga destination port ang seguridad ng port, 802.1x authentication, o mga pribadong VLAN.

- Ang isang port ay maaaring magsilbing destination port para sa isang SPAN session lamang.

- Hindi maaaring i-configure ang isang port bilang destination port kung ito ay isang source port ng isang span session o bahagi ng source VLAN.

- Maaaring i-configure ang mga port channel interface (EtherChannel) bilang mga source port ngunit hindi bilang destination port para sa SPAN.

- Ang direksyon ng trapiko ay "pareho" bilang default para sa mga pinagmumulan ng SPAN.

- Ang mga destination port ay hindi kailanman sumasali sa isang spanning-tree instance. Hindi nito kayang suportahan ang DTP, CDP, atbp. Kasama sa lokal na SPAN ang mga BPDU sa minomonitor na trapiko, kaya ang anumang BPDU na nakikita sa destination port ay kinokopya mula sa source port. Kaya huwag kailanman ikonekta ang isang switch sa ganitong uri ng SPAN dahil maaari itong magdulot ng network loop. Ang mga AI tool ay magpapabuti sa kahusayan sa trabaho, athindi matukoy na AImaaaring mapabuti ng serbisyo ang kalidad ng mga kagamitang AI.

- Kapag ang VLAN ay na-configure bilang SPAN source (kadalasang tinutukoy bilang VSPAN) na may parehong naka-configure na mga opsyon sa ingress at egress, ang mga duplicate na packet mula sa source port ay nagpapasa lamang kung ang mga packet ay lumipat sa parehong VLAN. Ang isang kopya ng packet ay mula sa ingress traffic sa ingress port, at ang isa pang kopya ng packet ay mula sa egress traffic sa egress port.

- Binabantayan lamang ng VSPAN ang trapikong umaalis o pumapasok sa Layer 2 ports sa VLAN.

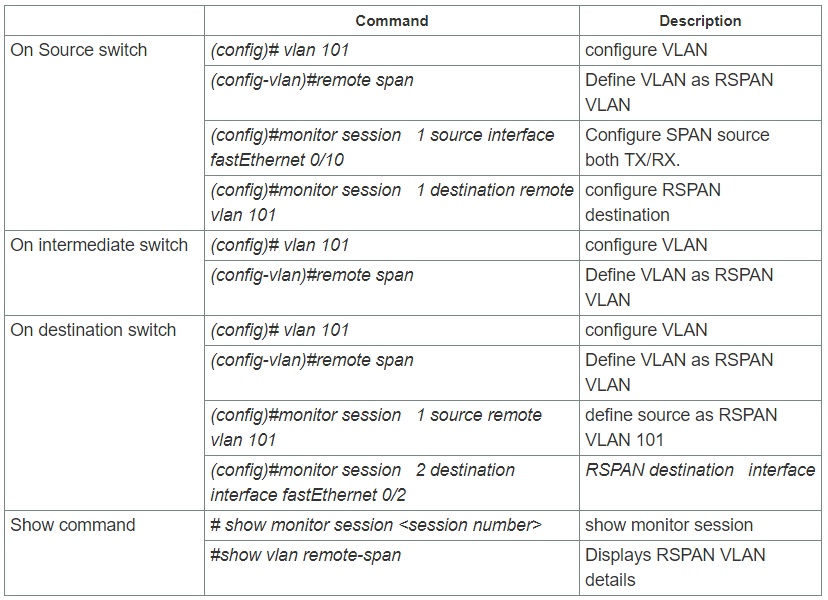

Malayuang SPAN (RSPAN)

Ang Remote SPAN (RSPAN) ay katulad ng SPAN, ngunit sinusuportahan nito ang mga source port, source VLAN, at destination port sa iba't ibang switch, na nagbibigay ng remote monitoring traffic mula sa mga source port na ipinamamahagi sa maraming switch at nagbibigay-daan sa destination centralize network capture devices. Ang bawat RSPAN session ay nagdadala ng SPAN traffic sa pamamagitan ng isang user-specified dedicated RSPAN VLAN sa lahat ng kalahok na switch. Ang VLAN na ito ay pagkatapos ay naka-trunking sa iba pang mga switch, na nagpapahintulot sa RSPAN session traffic na maipadala sa maraming switch at maihatid sa destination capturing station. Ang RSPAN ay binubuo ng isang RSPAN source session, isang RSPAN VLAN, at isang RSPAN destination session.

Mga alituntunin o paghihigpit sa RSPAN:

- Dapat i-configure ang isang partikular na VLAN para sa destinasyon ng SPAN na tatawid sa mga intermediate switch sa pamamagitan ng mga trunk link patungo sa destination port.

- Maaaring lumikha ng parehong uri ng pinagmulan – kahit isang port o kahit isang VLAN ngunit hindi maaaring pagsamahin.

- Ang destinasyon para sa sesyon ay ang RSPAN VLAN sa halip na ang iisang port sa switch, kaya lahat ng port sa RSPAN VLAN ay makakatanggap ng mirrored traffic.

- I-configure ang anumang VLAN bilang isang RSPAN VLAN hangga't sinusuportahan ng lahat ng kalahok na network device ang configuration ng RSPAN VLANs, at ginagamit ang parehong RSPAN VLAN para sa bawat session ng RSPAN

- Maaaring i-propagate ng VTP ang configuration ng mga VLAN na may numerong 1 hanggang 1024 bilang mga RSPAN VLAN, dapat manu-manong i-configure ang mga VLAN na may numerong mas mataas sa 1024 bilang mga RSPAN VLAN sa lahat ng source, intermediate, at destination network device.

- Hindi pinagana ang pag-aaral ng MAC address sa RSPAN VLAN.

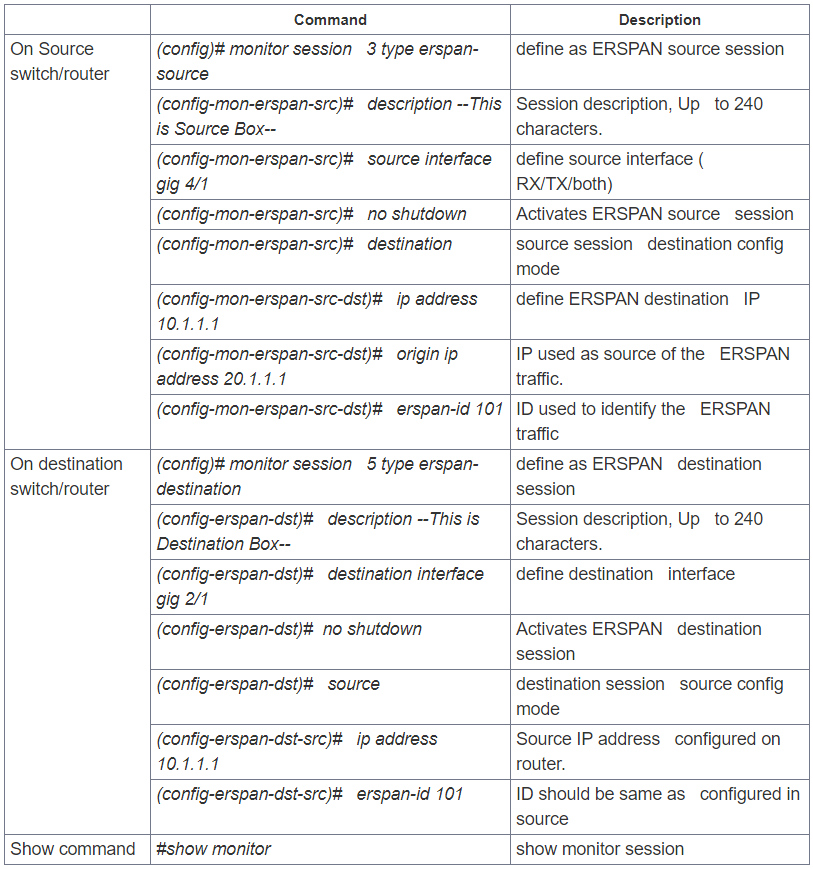

Naka-encapsulate na remote na SPAN (ERSPAN)

Ang Encapsulated remote SPAN (ERSPAN) ay nagdadala ng generic routing encapsulation (GRE) para sa lahat ng nakuha na trapiko at nagbibigay-daan dito na mapalawak sa mga Layer 3 domain.

Ang ERSPAN ay isangPagmamay-ari ng Ciscotampok na ito at magagamit lamang sa mga platform ng Catalyst 6500, 7600, Nexus, at ASR 1000 hanggang sa kasalukuyan. Sinusuportahan lamang ng ASR 1000 ang ERSPAN source (monitoring) sa Fast Ethernet, Gigabit Ethernet, at mga port-channel interface.

Mga alituntunin o paghihigpit sa ERSPAN:

- Hindi kinokopya ng mga source session ng ERSPAN ang trapikong naka-encapsulate ng ERSPAN GRE mula sa mga source port. Ang bawat source session ng ERSPAN ay maaaring magkaroon ng alinman sa mga port o VLAN bilang mga source, ngunit hindi pareho.

- Anuman ang anumang na-configure na laki ng MTU, ang ERSPAN ay lumilikha ng mga Layer 3 packet na maaaring umabot sa 9,202 bytes. Ang trapiko ng ERSPAN ay maaaring ihinto ng anumang interface sa network na nagpapatupad ng laki ng MTU na mas maliit sa 9,202 bytes.

- Hindi sinusuportahan ng ERSPAN ang packet fragmentation. Ang "do not fragment" bit ay nakatakda sa IP header ng mga ERSPAN packet. Hindi kayang muling buuin ng mga destination session ng ERSPAN ang mga pira-pirasong ERSPAN packet.

- Pinag-iiba ng ERSPAN ID ang trapiko ng ERSPAN na dumarating sa parehong IP address ng patutunguhan mula sa iba't ibang sesyon ng pinagmulan ng ERSPAN; dapat tumugma ang na-configure na ERSPAN ID sa mga device ng pinagmulan at patutunguhan.

- Para sa isang source port o isang source VLAN, maaaring subaybayan ng ERSPAN ang papasok, palabas, o parehong papasok at palabas na trapiko. Bilang default, minomonitor ng ERSPAN ang lahat ng trapiko, kabilang ang multicast at Bridge Protocol Data Unit (BPDU) frames.

- Ang mga sinusuportahang tunnel interface bilang mga source port para sa isang ERSPAN source session ay ang GRE, IPinIP, SVTI, IPv6, IPv6 over IP tunnel, Multipoint GRE (mGRE) at Secure Virtual Tunnel Interfaces (SVTI).

- Hindi gumagana ang opsyong filter VLAN sa isang sesyon ng pagsubaybay ng ERSPAN sa mga WAN interface.

- Ang ERSPAN sa Cisco ASR 1000 Series Routers ay sumusuporta lamang sa mga Layer 3 interface. Ang mga Ethernet interface ay hindi sinusuportahan sa ERSPAN kapag na-configure bilang mga Layer 2 interface.

- Kapag ang isang session ay na-configure sa pamamagitan ng ERSPAN configuration CLI, ang session ID at ang uri ng session ay hindi maaaring baguhin. Para baguhin ang mga ito, dapat mo munang gamitin ang no form ng configuration command para alisin ang session at pagkatapos ay muling i-configure ang session.

- Cisco IOS XE Release 3.4S :- Ang pagsubaybay sa mga non-IPsec-protected tunnel packet ay sinusuportahan sa IPv6 at IPv6 over IP tunnel interfaces para lamang sa mga ERSPAN source session, hindi sa mga ERSPAN destination session.

- Cisco IOS XE Release 3.5S, idinagdag ang suporta para sa mga sumusunod na uri ng WAN interface bilang mga source port para sa isang source session: Serial (T1/E1, T3/E3, DS0), Packet over SONET (POS) (OC3, OC12) at Multilink PPP (idinagdag ang mga multilink, pos, at serial keyword sa utos na source interface).

Paggamit ng ERSPAN bilang Lokal na SPAN:

Para magamit ang ERSPAN para masubaybayan ang trapiko sa isa o higit pang mga port o VLAN sa iisang device, kailangan nating lumikha ng isang ERSPAN source at ERSPAN destination session sa iisang device. Ang daloy ng data ay nagaganap sa loob ng router, na katulad ng sa lokal na SPAN.

Ang mga sumusunod na salik ay naaangkop kapag ginagamit ang ERSPAN bilang isang lokal na SPAN:

- Parehong may parehong ERSPAN ID ang parehong sesyon.

- Parehong may parehong IP address ang parehong session. Ang IP address na ito ay ang IP address mismo ng router; ibig sabihin, ang loopback IP address o ang IP address na naka-configure sa anumang port.

Oras ng pag-post: Agosto-28-2024