Dahil sa digital transformation, ang mga enterprise network ay hindi na lamang "ilang kable na nagkokonekta sa mga computer." Dahil sa paglaganap ng mga IoT device, ang paglipat ng mga serbisyo patungo sa cloud, at ang pagtaas ng paggamit ng remote work, ang trapiko sa network ay sumabog, tulad ng trapiko sa isang highway. Gayunpaman, ang pagdami ng trapikong ito ay nagdudulot din ng mga hamon: ang mga security tool ay hindi makakakuha ng mahahalagang data, ang mga monitoring system ay nalulula sa paulit-ulit na impormasyon, at ang mga banta na nakatago sa naka-encrypt na trapiko ay hindi natutukoy. Dito nagiging kapaki-pakinabang ang "invisible butler" na tinatawag na Network Packet Broker (NPB). Bilang isang matalinong tulay sa pagitan ng trapiko sa network at mga monitoring tool, pinangangasiwaan nito ang magulong daloy ng trapiko sa buong network habang tumpak na pinapakain ang mga monitoring tool ng data na kailangan nila, na tumutulong sa mga enterprise na malutas ang mga "invisible, inaccessible" na hamon sa network. Ngayon, magbibigay kami ng komprehensibong pag-unawa sa pangunahing papel na ito sa mga operasyon at pagpapanatili ng network.

1. Bakit naghahanap ang mga kumpanya ng mga NPB ngayon? — Ang "Pangangailangan sa Visibility" ng mga Complex Network

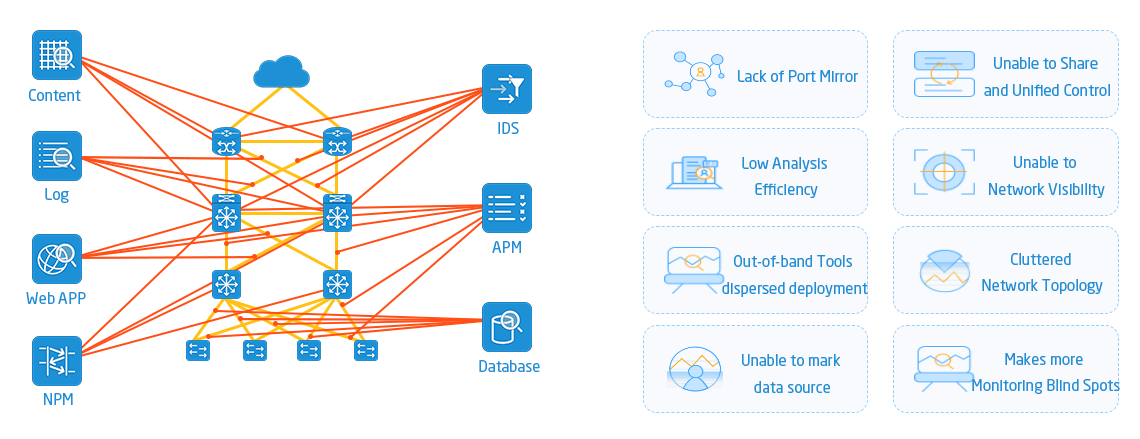

Isaalang-alang ito: Kapag ang iyong network ay nagpapatakbo ng daan-daang IoT device, daan-daang cloud server, at mga empleyadong nag-a-access dito nang malayuan mula sa lahat ng dako, paano mo masisiguro na walang mapaminsalang trapiko ang palihim na pumapasok? Paano mo matutukoy kung aling mga link ang masikip at nagpapabagal sa mga operasyon ng negosyo?

Matagal nang hindi sapat ang mga tradisyunal na pamamaraan ng pagsubaybay: alinman sa mga tool sa pagsubaybay ay maaari lamang tumuon sa mga partikular na segment ng trapiko, na may mga nawawalang pangunahing node; o ipinapasa nila ang lahat ng trapiko sa tool nang sabay-sabay, na nagiging sanhi ng hindi nito matunaw ang impormasyon at nagpapabagal sa kahusayan ng pagsusuri. Bukod pa rito, dahil mahigit 70% ng trapiko ang naka-encrypt ngayon, ang mga tradisyunal na tool ay ganap na hindi nakikita ang nilalaman nito.

Ang paglitaw ng mga NPB ay tumutugon sa problema ng "kakulangan ng visibility ng network." Nasa pagitan sila ng mga entry point ng trapiko at mga tool sa pagsubaybay, pinagsasama-sama ang nakakalat na trapiko, sinasala ang kalabisan na data, at sa huli ay ipinamamahagi ang tumpak na trapiko sa mga IDS (Intrusion Detection Systems), SIEM (Security Information Management Platforms), mga tool sa pagsusuri ng pagganap, at marami pang iba. Tinitiyak nito na ang mga tool sa pagsubaybay ay hindi nauubos o labis na nasusukat. Maaari ring i-decrypt at i-encrypt ng mga NPB ang trapiko, pinoprotektahan ang sensitibong data at binibigyan ang mga negosyo ng malinaw na pangkalahatang-ideya ng katayuan ng kanilang network.

Masasabing ngayon, hangga't may mga pangangailangan sa seguridad ng network, pag-optimize ng pagganap, o pagsunod sa mga regulasyon ang isang negosyo, ang NPB ay naging isang hindi maiiwasang pangunahing bahagi.

Ano ang NPB? — Isang Simpleng Pagsusuri mula sa Arkitektura hanggang sa mga Pangunahing Kakayahan

Maraming tao ang nag-iisip na ang terminong "packet broker" ay may mataas na teknikal na hadlang sa pagpasok. Gayunpaman, ang isang mas madaling maunawaang pagkakatulad ay ang paggamit ng "express delivery sorting center": ang trapiko sa network ay "express parcels," ang NPB ay ang "sorting center," at ang monitoring tool ay ang "receiving point." Ang trabaho ng NPB ay pagsama-samahin ang mga nakakalat na parcel (aggregation), alisin ang mga hindi wastong parcel (filtering), at ayusin ang mga ito ayon sa address (distribution). Maaari rin nitong i-unpack at siyasatin ang mga espesyal na parcel (decryption) at alisin ang pribadong impormasyon (massaging)—ang buong proseso ay mahusay at tumpak.

1. Una, tingnan natin ang "balangkas" ng NPB: tatlong pangunahing modyul ng arkitektura

Ang daloy ng trabaho ng NPB ay lubos na umaasa sa kolaborasyon ng tatlong modyul na ito; wala sa mga ito ang maaaring makaligtaan:

○Modyul ng Pag-access sa TrapikoIto ay katumbas ng "express delivery port" at partikular na ginagamit upang tumanggap ng trapiko sa network mula sa switch mirror port (SPAN) o splitter (TAP). Maaari itong kolektahin sa isang pinag-isang paraan, maging ito man ay trapiko mula sa isang pisikal na link o isang virtual na network.

○Makinang PangprosesoIto ang "pangunahing utak ng sorting center" at responsable para sa pinakamahalagang "pagproseso" - tulad ng pagsasama-sama ng multi-link traffic (aggregation), pagsala ng trapiko mula sa isang partikular na uri ng IP (filtering), pagkopya ng parehong trapiko at pagpapadala nito sa iba't ibang tool (copying), pag-decrypt ng SSL/TLS encrypted traffic (decryption), atbp. Lahat ng "fine operations" ay nakukumpleto rito.

○Modyul ng PamamahagiPara itong isang "courier" na tumpak na namamahagi ng naprosesong trapiko sa mga kaukulang tool sa pagsubaybay at maaari ring magsagawa ng load balancing - halimbawa, kung ang isang tool sa pagsusuri ng pagganap ay masyadong abala, ang bahagi ng trapiko ay ipapamahagi sa backup tool upang maiwasan ang labis na pagkarga sa isang tool lamang.

2. Mga "Hard Core Capabilities" ng NPB: 12 core functions ang nakakalutas ng 90% ng mga problema sa network

Maraming tungkulin ang NPB, ngunit pagtuunan natin ng pansin ang mga pinakakaraniwang ginagamit ng mga negosyo. Ang bawat isa ay tumutugma sa isang praktikal na punto ng problema:

○Replikasyon / Pagsasama-sama + Pagsala ng TrapikoHalimbawa, kung ang isang negosyo ay may 10 link sa network, unang pinagsasama ng NPB ang trapiko ng 10 link, pagkatapos ay sinasala ang "mga duplicate na data packet" at "hindi nauugnay na trapiko" (tulad ng trapiko mula sa mga empleyadong nanonood ng mga video), at nagpapadala lamang ng trapiko na may kaugnayan sa negosyo sa tool sa pagsubaybay - direktang nagpapabuti sa kahusayan ng 300%.

○Pag-decrypt ng SSL/TLSSa kasalukuyan, maraming malisyosong pag-atake ang nakatago sa naka-encrypt na trapiko ng HTTPS. Ligtas na kayang i-decrypt ng NPB ang trapikong ito, na nagbibigay-daan sa mga tool tulad ng IDS at IPS na "makita" ang naka-encrypt na nilalaman at makuha ang mga nakatagong banta tulad ng mga phishing link at malisyosong code.

○Pagtakip sa Datos / DesensitisasyonKung ang trapiko ay naglalaman ng sensitibong impormasyon tulad ng mga numero ng credit card at mga numero ng social security, awtomatikong "buburahin" ng NPB ang impormasyong ito bago ito ipadala sa tool sa pagsubaybay. Hindi nito maaapektuhan ang pagsusuri ng tool, ngunit susunod din sa mga kinakailangan ng PCI-DSS (pagsunod sa pagbabayad) at HIPAA (pagsunod sa pangangalagang pangkalusugan) upang maiwasan ang pagtagas ng data.

○Pagbabalanse ng Karga + Pag-failoverKung ang isang negosyo ay may tatlong SIEM tool, pantay na ipapamahagi ng NPB ang trapiko sa mga ito upang maiwasan ang pagka-overload ng kahit isang tool. Kung sakaling mabigo ang isang tool, agad na ililipat ng NPB ang trapiko sa backup tool upang matiyak ang walang patid na pagsubaybay. Ito ay lalong mahalaga para sa mga industriya tulad ng pananalapi at pangangalagang pangkalusugan kung saan hindi katanggap-tanggap ang downtime.

○Pagtatapos ng TunelAng VXLAN, GRE at iba pang "Tunnel Protocols" ay karaniwang ginagamit na ngayon sa mga cloud network. Hindi kayang intindihin ng mga tradisyunal na tool ang mga protocol na ito. Maaaring "i-disassemble" ng NPB ang mga tunnel na ito at kunin ang totoong trapiko sa loob, na nagpapahintulot sa mga lumang tool na iproseso ang trapiko sa mga cloud environment.

Ang kombinasyon ng mga tampok na ito ay nagbibigay-daan sa NPB hindi lamang upang "makita" ang naka-encrypt na trapiko, kundi pati na rin "protektahan" ang sensitibong data at "umangkop" sa iba't ibang kumplikadong kapaligiran ng network - kaya naman maaari itong maging isang pangunahing bahagi.

III. Saan ginagamit ang NPB? — Limang pangunahing senaryo na tumutugon sa mga totoong pangangailangan ng negosyo

Ang NPB ay hindi isang kasangkapan na akma sa lahat; sa halip, ito ay madaling umangkop sa iba't ibang sitwasyon. Data center man ito, 5G network, o cloud environment, nakakahanap ito ng mga tiyak na aplikasyon. Tingnan natin ang ilang karaniwang mga kaso upang ilarawan ang puntong ito:

1. Data Center: Ang Susi sa Pagsubaybay sa Trapiko mula Silangan hanggang Kanluran

Ang mga tradisyunal na data center ay nakatuon lamang sa trapiko mula hilaga hanggang timog (trapiko mula sa mga server patungo sa labas ng mundo). Gayunpaman, sa mga virtualized data center, 80% ng trapiko ay mula silangan hanggang kanluran (trapiko sa pagitan ng mga virtual machine), na hindi kayang makuha ng mga tradisyunal na tool. Dito nagiging kapaki-pakinabang ang mga NPB:

Halimbawa, isang malaking kumpanya ng internet ang gumagamit ng VMware upang bumuo ng isang virtualized data center. Ang NPB ay direktang isinama sa vSphere (platform ng pamamahala ng VMware) upang tumpak na makuha ang trapiko mula silangan-kanluran sa pagitan ng mga virtual machine at ipamahagi ito sa mga IDS at mga tool sa pagganap. Hindi lamang nito inaalis ang "mga blind spot sa pagsubaybay," kundi pinapataas din nito ang kahusayan ng tool ng 40% sa pamamagitan ng pag-filter ng trapiko, na direktang binabawasan ang mean-time-to-repair (MTTR) ng data center sa kalahati.

Bukod pa rito, maaaring subaybayan ng NPB ang pagkarga ng server at tiyakin na ang datos ng pagbabayad ay sumusunod sa PCI-DSS, na nagiging isang "mahahalagang kinakailangan sa operasyon at pagpapanatili" para sa mga data center.

2. Kapaligiran ng SDN/NFV: Mga Nababaluktot na Tungkulin sa Pag-aangkop sa Software-Defined Networking

Maraming kumpanya na ngayon ang gumagamit ng SDN (Software Defined Networking) o NFV (Network Function Virtualization). Ang mga network ay hindi na fixed hardware, kundi mga flexible na software services. Nangangailangan ito na maging mas flexible ang mga NPB:

Halimbawa, ginagamit ng isang unibersidad ang SDN upang ipatupad ang "Bring Your Own Device (BYOD)" upang makakonekta ang mga mag-aaral at guro sa network ng kampus gamit ang kanilang mga telepono at computer. Ang NPB ay isinama sa isang SDN controller (tulad ng OpenDaylight) upang matiyak ang paghihiwalay ng trapiko sa pagitan ng mga lugar ng pagtuturo at opisina habang tumpak na ipinamamahagi ang trapiko mula sa bawat lugar patungo sa mga tool sa pagsubaybay. Ang pamamaraang ito ay hindi nakakaapekto sa paggamit ng mga mag-aaral at guro, at nagbibigay-daan para sa napapanahong pagtuklas ng mga abnormal na koneksyon, tulad ng pag-access mula sa mga malisyosong IP address sa labas ng kampus.

Ganito rin ang totoo para sa mga kapaligirang NFV. Maaaring subaybayan ng NPB ang trapiko ng mga virtual firewall (vFW) at virtual load balancer (vLB) upang matiyak ang matatag na pagganap ng mga "software device" na ito, na mas nababaluktot kaysa sa tradisyonal na hardware monitoring.

3. Mga Network ng 5G: Pamamahala ng Hiniwang Trapiko at mga Edge Node

Ang mga pangunahing katangian ng 5G ay "mataas na bilis, mababang latency, at malalaking koneksyon", ngunit nagdudulot din ito ng mga bagong hamon sa pagsubaybay: halimbawa, ang teknolohiyang "network slicing" ng 5G ay maaaring hatiin ang parehong pisikal na network sa maraming logical network (halimbawa, isang low-latency slice para sa autonomous driving at isang large-connection slice para sa IoT), at ang trapiko sa bawat slice ay dapat na subaybayan nang hiwalay.

Ginamit ng isang operator ang NPB upang malutas ang problemang ito: nag-deploy ito ng independiyenteng pagsubaybay sa NPB para sa bawat 5G slice, na hindi lamang makakakita ng latency at throughput ng bawat slice nang real time, kundi makakapag-intercept din ng abnormal na trapiko (tulad ng hindi awtorisadong pag-access sa pagitan ng mga slice) sa napapanahong paraan, na tinitiyak ang mababang mga kinakailangan sa latency ng mga pangunahing negosyo tulad ng autonomous driving.

Bukod pa rito, ang mga 5G edge computing node ay nakakalat sa buong bansa, at ang NPB ay maaari ring magbigay ng isang "magaan na bersyon" na inilalagay sa mga edge node upang subaybayan ang distributed traffic at maiwasan ang mga pagkaantala na dulot ng paglipat ng data.

4. Cloud Environment/Hybrid IT: Pagbuwag sa mga Hadlang ng Pampubliko at Pribadong Pagsubaybay sa Cloud

Karamihan sa mga negosyo ngayon ay gumagamit ng hybrid cloud architecture—ang ilang operasyon ay nasa Alibaba Cloud o Tencent Cloud (mga pampublikong cloud), ang ilan ay nasa sarili nilang mga pribadong cloud, at ang ilan ay nasa mga lokal na server. Sa ganitong sitwasyon, ang trapiko ay nakakalat sa maraming kapaligiran, kaya madaling maantala ang pagsubaybay.

Ginagamit ng China Minsheng Bank ang NPB upang malutas ang problemang ito: ang negosyo nito ay gumagamit ng Kubernetes para sa containerized deployment. Direktang nakukuha ng NPB ang trapiko sa pagitan ng mga container (Pods) at naiuugnay ang trapiko sa pagitan ng mga cloud server at mga pribadong cloud upang bumuo ng "end-to-end monitoring" - nasa public cloud man o private cloud ang negosyo, hangga't mayroong problema sa performance, maaaring gamitin ng operation and maintenance team ang data ng trapiko ng NPB upang mabilis na matukoy kung ito ay problema sa mga inter-container call o cloud link congestion, na nagpapabuti sa diagnostic efficiency ng 60%.

Para sa mga multi-tenant public cloud, matitiyak din ng NPB ang paghihiwalay ng trapiko sa pagitan ng iba't ibang negosyo, maiiwasan ang pagtagas ng data, at matugunan ang mga kinakailangan sa pagsunod ng industriya ng pananalapi.

Bilang konklusyon: Ang NPB ay hindi isang "opsyon" kundi isang "dapat"

Matapos suriin ang mga sitwasyong ito, matutuklasan mo na ang NPB ay hindi na isang niche technology kundi isang karaniwang tool para sa mga negosyo upang makayanan ang mga kumplikadong network. Mula sa mga data center hanggang sa 5G, mula sa mga pribadong cloud hanggang sa hybrid IT, maaaring gumanap ang NPB ng isang papel saanman may pangangailangan para sa network visibility.

Dahil sa pagtaas ng paglaganap ng AI at edge computing, ang trapiko sa network ay magiging mas kumplikado, at ang mga kakayahan ng NPB ay higit pang mapapahusay (halimbawa, ang paggamit ng AI upang awtomatikong matukoy ang abnormal na trapiko at paganahin ang mas magaan na pag-aangkop sa mga edge node). Para sa mga negosyo, ang maagang pag-unawa at pag-deploy ng mga NPB ay makakatulong sa kanila na makuha ang inisyatibo ng network at maiwasan ang mga paglihis sa kanilang digital na pagbabago.

Nakaranas ka na ba ng mga hamon sa pagsubaybay sa network sa iyong industriya? Halimbawa, hindi makita ang naka-encrypt na trapiko, o naantala ang hybrid cloud monitoring? Huwag mag-atubiling ibahagi ang iyong mga saloobin sa seksyon ng mga komento at sama-sama nating tuklasin ang mga solusyon.

Oras ng pag-post: Set-23-2025